Vad är Cryptolocker och hur förhindrar du det?

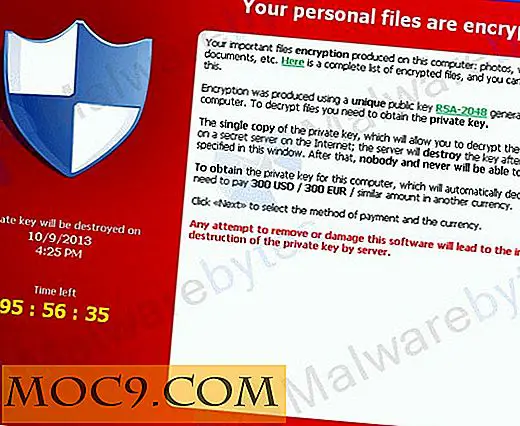

Nyligen har en ny del av skadlig kod blivit oroväckande online, låser oskyldiga användare ur sina filer och krävande pengar. Cryptolocker är en form av virus som kallas "ransomware" - en mängd som försöker utpressa pengar i utbyte mot att ge användarna vad de redan äger, men kan inte längre komma åt.

Så vad handlar det om Cryptolocker som förändrar spelet, och hur förhindrar du att du faller offer för detta härliga hot. Det är just det vi vill titta på idag.

Vad exakt är Cryptolocker?

Det är en enkel fråga, och svaret är "malware", men saker går djupare än det eftersom allt detta är långt ifrån enkelt. För att få ett djupare utseende ser vi vad säkerhetsexperterna har att säga.

Brian Krebs, som tidigare täckte säkerhet för Washington Post, och för närvarande kör Krebs on Security blog, säger

Cryptolocker är en djävulsk ny twist på en gammal bluff. Malware krypterar alla viktiga filer på en offer PC - bilder, film- och musikfiler, dokument etc. - liksom alla filer på bifogade eller nätverksbaserade lagringsmedia.

Krebs fortsätter att förklara:

Cryptolocker kräver sedan betalning via Bitcoin eller MoneyPak och installerar en nedräkningsklocka på offrets skrivbord som markerar bakåt från 72 timmar. Offren som betalar lösenordningen får en nyckel som låser upp sina krypterade filer. de som låter timern löpa ut innan de betalar risk förlorar tillgången till sina filer för alltid.

Under de senaste dagarna har tjuvarna börjat ge offren mer tid att betala - en uppenbar insats för att helt enkelt samla in mer pengar. När allt kommer omkring kan de som reser fortfarande betala när de återvänder och upptäcker problemet.

Säkerhetsexpert Steve Gibson förklara det

det installerar sig i mappen Documents and Settings under ett slumpmässigt genererat namn och lägger sig till - och det här är bara Windows - till Windows Autorun-listan så att den körs varje gång du kör Windows eller startar Windows. Den producerar en lång lista med slumpmässiga servernamn i domänerna .biz, .co.uk, .com, .info, .net, .org och .ru.

Hur får du det?

Det installeras vanligen via phishing-attacker i e-post. Så folk kommer att få ett mail som ser rimligt ut för dem, och de kommer att klicka på en länk, och det kommer att bli en körbar, och de kommer nu att smitta. Låt dig inte luras av filer som verkar vara något annat - ett Word-dokument eller PDF, till exempel, eftersom dessa fortfarande kan vara smygiga EXE-filer.

Nyare forskning har dock visat att problemet utbrutit - malware kan nu också distribueras av hackade och skadliga webbplatser genom att utnyttja föråldrade webbläsarpluggar.

Undvik det

Det enkla svaret är att inte öppna e-postbilagor om du inte är positiv de skickades av den personen och de är filer du förväntade dig att ta emot. Om du är i tvivel, kontakta då avsändaren och fråga. Kontrollera filegenskaperna också - malware.pdf kan faktiskt vara "malware.pdf.exe".

Ett nytt verktyg som släpptes av Foolish IT (ja namnet är dumt, men företaget är inte) kan också hjälpa till. CryptoPrevent "är ett litet verktyg för att låsa ner alla Windows-operativsystem (XP, Vista, 7, 8 och 8.1) för att förhindra infektion med Cryptolocker-malware eller" ransomware ", som krypterar personliga filer och sedan erbjuder dekryptering för betalt lösenverk".

Slutsats

Medan CryptoPrevent kan hjälpa, är det bästa försvaret för användare alltid detsamma. Det handlar om beteende. Gör inte dumma saker och besök inte potentiellt farliga webbplatser. Med andra ord, alltid fel på sidan av försiktighet. Detta hot visar ett litet tecken på att minska och antivirus gör ingenting för att förhindra att det slås. Det är verkligen en djungel där ute.

![Batch Image Processing gjort enkelt med ImBatch [Windows]](http://moc9.com/img/imbatch-installation.jpg)