Kan människor verkligen spionera på din webbkamera?

I december 2013 rapporterade många nyhetsutbud att FBI har haft tekniken att spionera på människors webbkameror utan att sätta på kamerans indikatorlampor, och ännu värre, de har haft denna teknik i flera år. Webbkameraet är en källa till intimitet för många människor som surfar på Internet dagligen. Vissa har gjort provisoriska lösningar som innebär att du sticker lite papper på linsen när kameran inte används. Men är det verkligen mycket att vara rädd för? Hur långt kan organisationer (och hackare) gå in på din dator utan ditt tillstånd?

Hur FBI gjorde det

Frågan vi måste fråga oss innan vi bedömer risknivån i denna situation är: Hur lyckades FBI komma in i människans webbkameror?

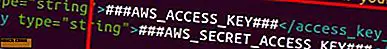

Här är svaret: FBI använde Remote Administration Tools (RAT) för att komma åt kamerorna i vissa datorer som hör till högprofilerade personer som undersöktes. På samma sätt som hackare får tillgång till viss maskinvara i din dator och utnyttjar det till deras fördel.

Verktyg för fjärradministration är programvaror installerade på din dator som tillåter ett antal interaktioner med det från en plats som inte nödvändigtvis måste existera på samma nätverk som du gör (därav termen "fjärrkontroll"). Om du lita på en webbpanel för att styra din dator eller router från jobbet eller när du är ute av huset, oavsett orsak, använder du ett fjärråtkomstverktyg för att göra dessa saker. Mängden "administration" som tillåts av verktyget beror helt på vad den var avsedd att göra och hur mycket tillstånd den har från operativsystemet för att utföra dessa uppgifter.

Bedömning av hotet

Nu när vi känner till hur RAT fungerar, måste vi ta reda på om de utgör en hög nivå av fara. Tja, FBI kan inte bara öppna det administrativa verktyget på sitt eget system och förvänta sig att det på något sätt magiskt "hackar" din webbkamera. Det måste installeras och exekveras på ditt system för att fånga din webbkamera utskrift.

RAT har två komponenter: en klient och en server. Servern är installerad på hackerens dator och skadar inte honom. Klienten måste installeras på din dator för att servern ska ha tillgång till ditt system. När dessa två kriterier är uppfyllda kommer de två komponenterna att kommunicera med varandra, vilket ger servern en backstage-överföring till all hårdvara och filer.

RAT är inte en ny sak. De har funnits sedan mitten av 90-talet och toppade runt 21-talets tur. Eftersom personen i andra änden måste "infektera" dig för att få tillgång till din webbkamera, betyder det att du faktiskt måste installera den på din dator (frivilligt men utan ordentlig kunskap om filen) för att ge bortåtkomst.

Att se som du fortfarande passar in i ekvationen någonstans, har allt att göra med din egen försiktighet. Så länge du undviker att öppna filer i e-postmeddelanden från konstiga personer och hämtar enskilda EXE-filer direkt från webben, kommer du förmodligen inte att uppleva det här problemet.

Om du fortfarande är rädd

Det finns anledning att fortfarande vara oroad över hotet, oavsett om hackare är maktfria om du inte installerar deras klientprogramvara. Vad händer om du av misstag faktiskt utför ett av sina virus? Om du känner att skyddet av din kamera är viktigt, sätt något framför det när du inte använder det eller dra ur det (om du har en USB-kamera, som jag). Självklart, om du känner dig lite mer sofistikerad, kan du alltid gå med Nope, ett magnetiskt kamerahölje.

Vill du lägga till konversationen? Det är din tur, och kommentarerna nedan är din duk! Skriv en kommentar om du har något att säga!